Twee WordPress-plug-ins hebben updates ontvangen om kwetsbaarheden op te lossen. De security-gerichte Jetpack-plug-in wordt door Automattic beheerd, het bedrijf achter WordPress. In dat geval koos het voor een force install: 5 miljoen websites zouden al zijn gepatcht.

Voor een andere plug-in, Gravity Forms, geldt dat gebruikers zelf een update moeten uitvoeren om niet vatbaar te zijn voor een cyberaanval. Gravity Forms is een formulier-plug-in voor WordPress-websites. Gebruikers kunnen er bijvoorbeeld registratie-, betalings- en upload-formulieren mee maken. Gravity Forms vermeldt dat grote partijen zoals Unicef, Airbnb en NASA ervan gebruik maken. 930.000 websites maken er gebruik van, laat Bleepingcomputer weten.

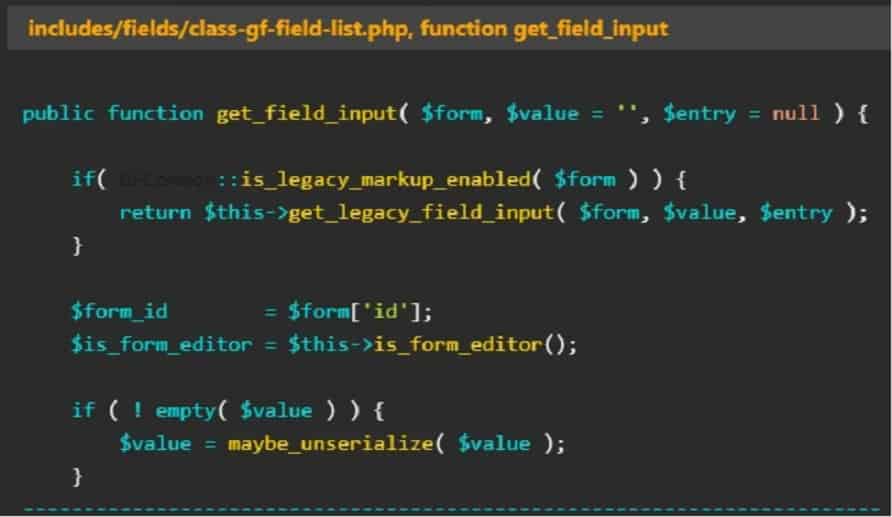

De kwetsbaarheid stond in dat geval een zogeheten PHP Object Injection toe, waarmee na een aantal extra stappen bestandswijzigingen konden worden toegepast en datalekken konden ontstaan. PHP Object Injection kunnen voor allerlei doeleinden ingezet worden, zoals code- of SQL-injections of Application Denial of Service. Het werd op 27 maart ontdekt en gepatcht met versie 2.7.4 op 11 april. De kwetsbaarheid kon worden getriggerd door een specifieke data-invoer in een Gravity Forms-formulier (zie afbeelding hieronder).

WordPress zelf

De Gravity Forms-kwetsbaarheid moet actief door een gebruiker gepatcht worden. WordPress zelf hanteert met de Jetpack-plugin een resoluter beleid: 5 miljoen websites ontvingen de update automatisch.

Deze plugin biedt gratis security-opties, prestatie-info en website management-verbeteringen, vat Bleepingcomputer samen. Hieronder vallen back-ups, brute-force attack protection, secure logins, malware scanning en meer.

Een interne security-audit zou een API-kwetsbaarheid hebben opgespoord dat al sinds versie 2.0 (uit 2012) van Jetpack bestond. Met versie 12.1.1 is dit security-gat eindelijk gedicht, hoewel er geen tekenen zijn dat kwaadwillenden deze kwetsbaarheid ook echt geëxploiteerd hebben. Dat valt uiteindelijk niet zomaar uit te sluiten, natuurlijk.

Een paar maanden geleden zagen we een vergelijkbare actie uit de koker van WordPress: duizenden websites ontvingen in maart een beveiligsingsupdate als ze WooCommerce Payments gebruikten. Het is hoe dan ook gebruikelijk dat plug-ins voor de service vatbaar kunnen zijn voor aanvallen, zoals onlangs bleek bij Elementor Pro.