Cisco waarschuwt voor een zeer kritieke authenticatiekwetsbaarheid in zijn IOS XE-software. Hackers kunnen hiermee volledige admin-privileges krijgen en zo complete systemen op afstand overnemen.

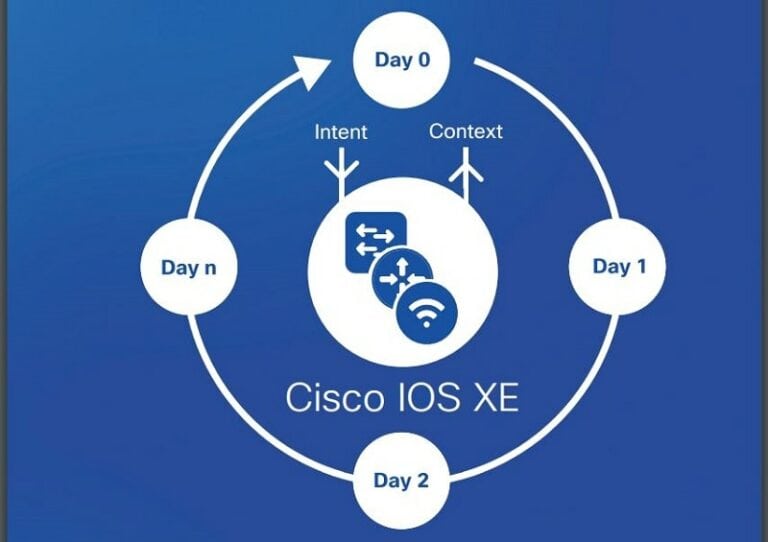

Cisco ontdekte eind september de zeer kritieke kwetsbaarheid CVE-2023-20198 in zijn IOS XE-besturingssysteem. Via deze kwetsbaarheid kunnen hackers met het internet verbonden devices, zoals routers en switches, makkelijk op afstand overnemen.

De authenticatiebypass zero-day kwetsbaarheid maakt het hackers mogelijk om admin-rechten op level 15-niveau te krijgen. Hiermee krijgen zij vervolgens complete controle over het getroffen devices en kunnen op die manier meer niet-geautoriseerde activiteiten ontplooien.

Aanvalstraject

Het Cisco Technical Assistance Center (TAC) kwam de kwetsbaarheid op het spoor nadat ongewoon gedrag op een klantendevice werd geconstateerd. De hackers wisten met een geautoriseerde user account van een verdacht IP-adres een lokale gebruikersaccount aan te maken.

Iets later werd vanaf een tweede verdacht IP-adres een ‘cisco_support’-account aangemaakt. Ook installeerden de hackers een kwaadaardige implant voor het draaien van willekeurige commando’s op systeem niveau of op het IOS-niveau.

Cisco geeft aan dat de zeer kritieke CVE-2023-20198-kwetsbaarheid alleen die devices treft die de Web UI aan hebben staan. Ook moeten zij daarbij de HTTP- of HTTPS server-feature hebben aangevinkt.

Oplossing nog verwacht

De techgigant werk op dit moment nog aan een oplossing. In de tussentijd moeten gebruikers de HTTP server-feature op devices die met het internet zijn verbonden uitzetten. Cisco raadt aan daarna deze setting op te slaan, zodat in het geval van een reload de HTTP server-feature niet opnieuw wordt aangezet.

Andere aanbevelingen zijn het controleren van de configuratie en het bestandssysteem op tekenen van compromittering en het controleren van de eventuele syslog-berichten op verdachte verkeersstromen (zie de kwaadaardige IP-adressen). Ook moeten beheerders overwegen de betrokken devices opnieuw op te starten aangezien de mogelijk aangebrachte webshell niet persistent is.

In Nederland heeft het Digital Trust Center (DTC) inmiddels aan de bel getrokken over deze zeer kritieke kwetsbaarheid en hierover een alert doen uitgaan.

De kwetsbaarheid is niet de enige IOS XE-kwetsbaarheid die Cisco dit jaar is tegengekomen. Eerder in september waarschuwde de techgigant zijn klanten al voor de zero-day CVE-2023-20109-kwetsbaarheid voor IOS- en de IOS XE-software.

Tip: Standaardwachtwoorden zijn belangrijkste bedreiging voor bedrijven