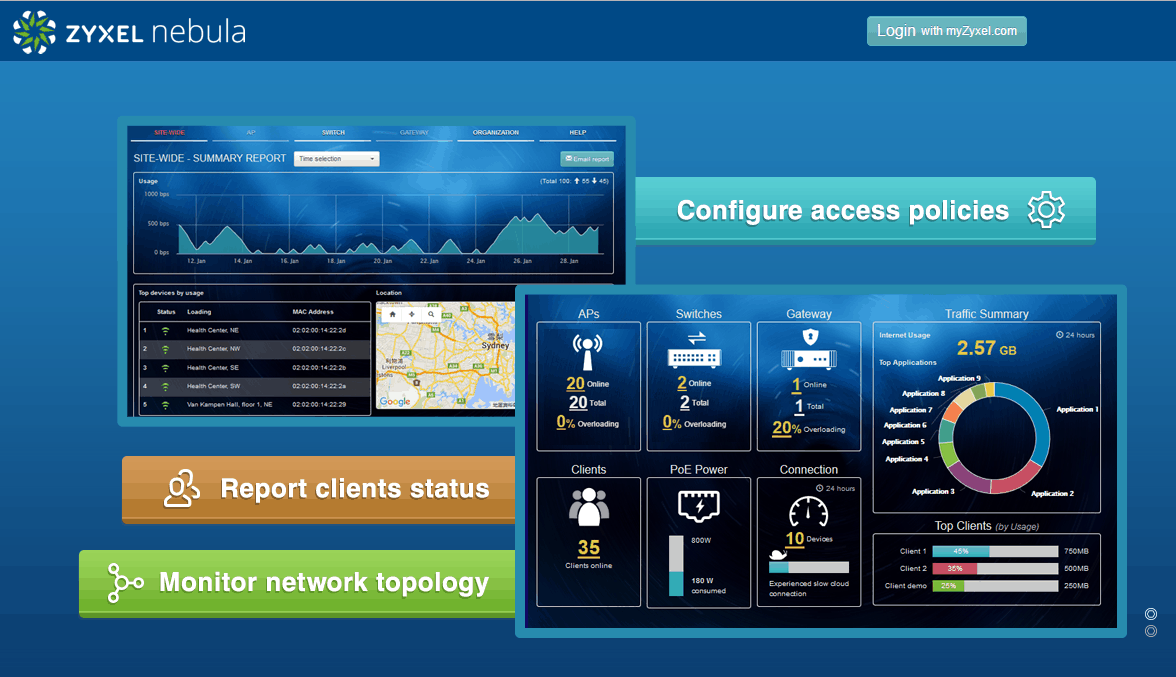

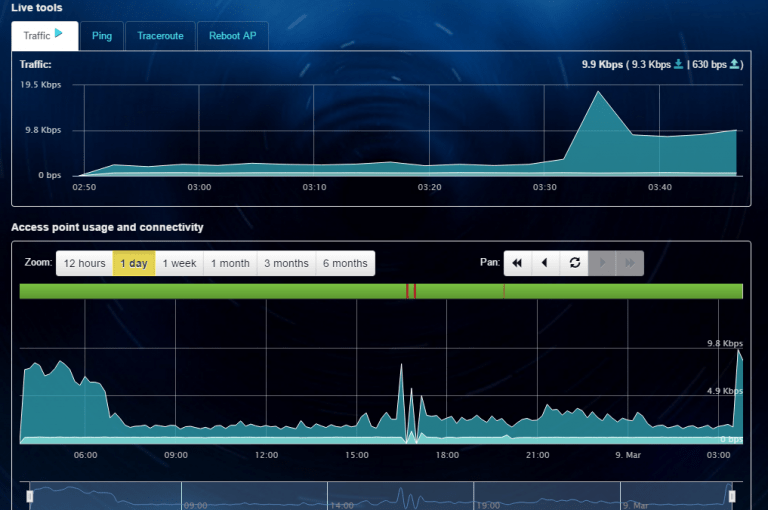

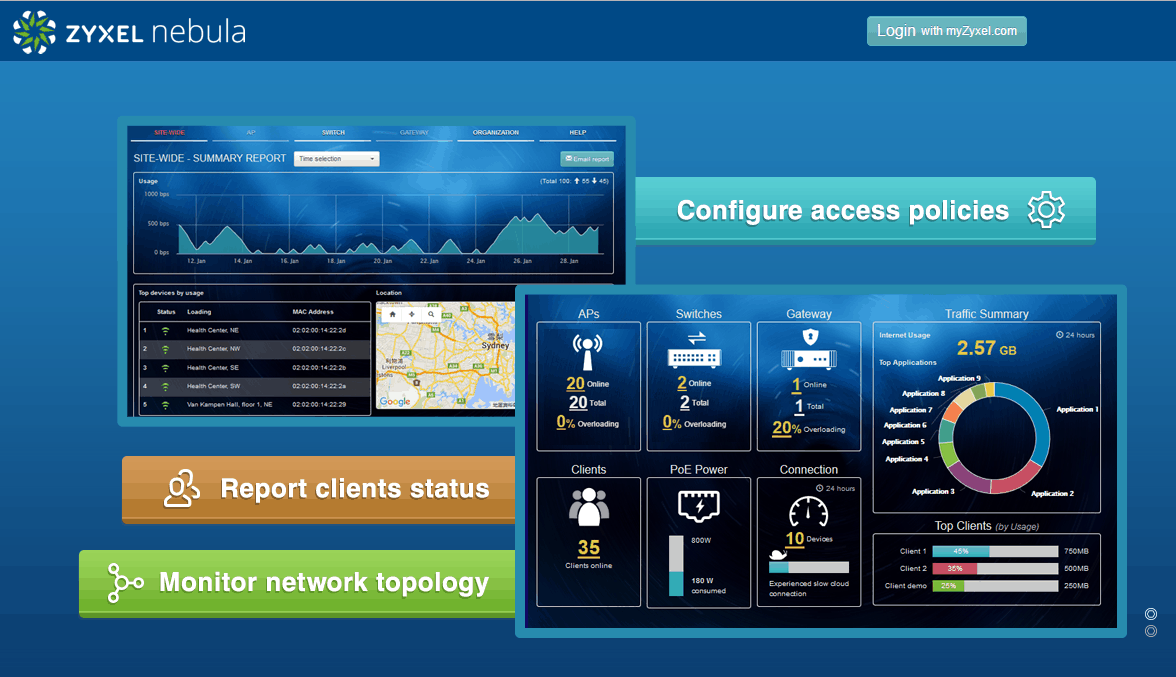

Als het gaat om het beheren van het draadloze netwerk, is er al enige tijd een duidelijke trend zichtbaar in de markt. Evenals veel andere zaken in zakelijke omgevingen verschuift ook dit meer en meer richting de cloud. In onze review van de Xclaim Xi-3 hebben we hier een voorbeeld van gezien, maar er zijn nog wel meer van dat soort platformen. Vandaag kijken we eens wat beter naar Zyxel Nebula, een cloud-gebaseerd managment platform waarmee je naast access points ook switches en gateways kunt beheren.

We hebben Zyxel Nebula getest in combinatie met een access point, de NAP102. Vandaar ook dat we ons in dit artikel met name zullen richten op de mogelijkheden die je hebt bij het beheren van dit type product. Nebula is er echter niet alleen voor

access points, maar ook voor

switches en

security gateways (op dit moment nog maar een model overigens). Let wel, het is niet mogelijk om zomaar iedere switch, gateway of access point met een Zyxel-logo aan te sluiten en te beheren met Nebula. Er is voor iedere productgroep een speciale lijn in het leven geroepen. Access points die geschikt zijn voor gebruik in combinatie met Nebula hebben NAP als eerste drie tekens van het modelnummer, switches NSW en Security Gateways NSG.

Je vraagt je wellicht af waarom het Nebula-platform alleen maar werkt met deze speciale modellen. Dit doet in eerste instantie vermoeden dat we te maken hebben met fysiek verschillende producten, niet alleen met een andere firmware.

We weten van de apparatuur die geschikt is voor Nebula dat er out-of-band communicatie plaatsvindt met de cloud. Dit betekent dat de communicatie met het cloudplatform niet via hetzelfde ‘lijntje’ loopt als al het andere verkeer. Je hoeft er dus niet bang voor te zijn dat al je verzonden en ontvangen data geanalyseerd wordt of kan worden door de fabrikant, in dit geval Zyxel. Ook als er bij AWS een storing is, zoals recent het geval was, blijft de apparatuur op deze manier gewoon werken. Je kunt dan alleen tijdelijk niets managen, wat over het algemeen te overzien is. Deze scheiding is uiteraard erg prettig om te hebben en cruciaal voor om het even welk cloud-management platform. Het is niet de reden voor het feit dat alleen specifiek voor Nebula ontwikkelde producten compatibel zijn met het platform. Zyxel laat ons desgevraagd weten dat het verschil tussen Nebula-producten en niet-Nebula-producten met name zit in de complexiteit van de firmware.

Wij hebben het Nebula-platform getest met behulp van een NAP102 access point.

Wij hebben het Nebula-platform getest met behulp van een NAP102 access point.

Wat betreft de aanschaf moet je rekening houden met zowel de aanschafkosten van de hardware als met een licentiesysteem. Hierbij is het goed om op te merken dat ieder product wordt geleverd met een jaarlicentie voor Nebula. Je hoeft dus niet meteen te gaan betalen voor het gebruik van het managementplatform, als we er voor het gemak even van uitgaan dat dit eerste jaar niet deels in de aanschafprijs van het apparaat is verwerkt.

Als we kijken naar het verschil in prijs tussen de NAP102 en de NWA5123-AC, op het eerste gezicht en op basis van de specificaties globaal dezelfde apparaten, dan is de eerste duidelijk duurder. De NWA5123-AC heeft een adviesinkoopprijs voor resellers van 168,67 euro exclusief BTW, voor de NAP102 ligt die op 200 euro. Op zich is deze vergelijking overigens niet echt eerlijk, omdat de NWA5123-AC al een tijdje op de markt is en dus ongetwijfeld al in prijs gedaald is. Daarnaast betaal je bij een NAP102 ook onherroepelijk iets voor de ontwikkeling van het Nebula-platform.

Zyxel geeft wat zij zelf Limited Lifetime-garantie noemen op haar producten. Het is altijd maar de vraag wat een fabrikant hiermee bedoelt, dus hebben we dat voor de zekerheid even nagevraagd. Limited Lifetime betekent bij Zyxel uiteraard dat er garantie op de apparatuur zit zolang ze courant zijn en dus door Zyxel worden geleverd. Nadat een product end-of-life is, is de garantie nog 5 jaar geldig. Daarnaast biedt de fabrikant je ‘advanced replacement’ aan in het geval er een apparaat moet worden vervangen. Dit houdt in dat er eerst een vervangend exemplaar wordt opgestuurd, alvorens het defecte model teruggestuurd hoeft te worden.

Wij hebben het Nebula-platform getest met behulp van een NAP102 access point.

Wij hebben het Nebula-platform getest met behulp van een NAP102 access point.

Wij hebben het Nebula-platform getest met behulp van een NAP102 access point.

Wij hebben het Nebula-platform getest met behulp van een NAP102 access point.