Google heeft zojuist een developer preview vrijgegeven van WebRTC. WebRTC is een nieuw open project waarmee internetgebruikers de mogelijkheid krijgen om te communiceren in realtime met beeld en geluid. WebRTC maakt volledig gebruik van je browser en heeft geen additionele plugins nodig waardoor de markt van videobellen ineens zwaar onder druk komt te staan.

De nieuwe technologie van WebRTC maakt gebruik van HTML5 en enkele simpele Javascript API’s. Deze geven externe ontwikkelaars de mogelijkheid om RTC (RealTime Communication) applicaties te bouwen zonder dat er extra software voor nodig is. Google heeft zijn eigen video en voice technologie vrijgegeven aan de open source community (BSD licentie) om dit mogelijk te maken.

De nieuwe technologie van WebRTC maakt gebruik van HTML5 en enkele simpele Javascript API’s. Deze geven externe ontwikkelaars de mogelijkheid om RTC (RealTime Communication) applicaties te bouwen zonder dat er extra software voor nodig is. Google heeft zijn eigen video en voice technologie vrijgegeven aan de open source community (BSD licentie) om dit mogelijk te maken.

Hierdoor is het straks mogelijk voor gebruikers om eenvoudig vanuit hun browser te communiceren met elkaar via een hoge kwaliteit beeld en geluid. Binnenkort zullen alleen de browsers Chrome en Firefox ondersteuning voor deze nieuwe techniek bieden maar Google hoopt dat dit er in de toekomst meer zullen worden.

Dat ligt echter niet voor de hand want zowel Microsoft als Apple die de twee andere grote browsers ontwikkelen (Internet Explorer en Safari) hebben nogal wat te verliezen. Apple heeft veel succes op de markt van videobellen met haar programma FaceTime en Microsoft heeft net voor 8,5 miljard dollar Skype overgenomen. Als deze techniek van Google doorbreekt zou Skype ineens nog maar een schijntje waard zijn van wat het nu is en kan Microsoft 8,5 miljard dollar afschrijven.

De kans is daarom groot dat Google uiteindelijk met een plugin zal moeten komen om het in Internet Explorer mogelijk te maken. Maar Google probeert ook via de officiële weg ondersteuning te krijgen in de concurrerende browsers. Google heeft verzoeken ingediend bij het IETF en het W3C om WebRTC als webstandaard te laten vastleggen. Als dat gebeurt zal er automatisch druk vanuit deze organisaties en ontwikkelaars komen op Microsoft en Apple om het protocol te gaan ondersteunen.

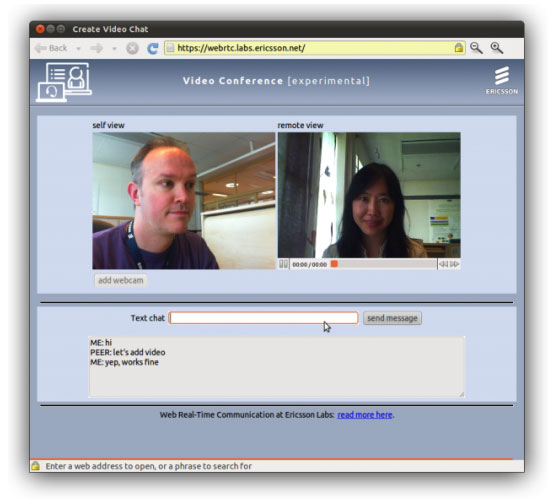

Hieronder een demovideo van een WebRTC applicatie gemaakt door Ericsson: