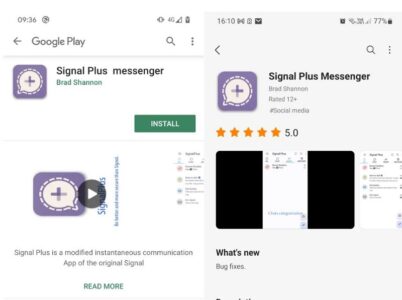

Symantec heeft in totaal acht apps gevonden binnen de Google Play Store, die mogelijk miljoenen toestellen met malware geïnfecteerd hebben. Het gaat om apps die Minecraft-personages van een andere look voorzien. Op de achtergrond werden de toestellen waar de apps op stonden gekoppeld aan een botnet.

Dat meldt Symantec vandaag in een uitgebreide blog. De malware was vooral gericht op gebruikers in de Verenigde Staten, maar mensen in Brazilië, Duitsland, Oekraïne en Rusland zijn er ook door getroffen. Ondertussen zijn de acht geïnfecteerde apps verwijderd uit de Play Store en kunnen ze niet meer gedraaid worden op Android-toestellen. In totaal zijn tussen de 600.000 en 2,6 miljoen apparaten door de malware getroffen.

De infectie

Zodra een geïnfecteerde app geïnstalleerd is, maakt die verbinding met een command and control (C&C) server op port 9001, om ontvankelijk te zijn voor commando’s. De C&C-server vraagt vervolgens van de app om een socket te openen, waarna er verbinding wordt gemaakt met een IP-adres. Dat adres vraagt weer om verbinding met een andere server, waarop er een lijst met advertenties en andere metadata verzonden wordt.

Met behulp van dat mechanisme, wordt de app verbonden met een advertentieserver, en worden er verzoeken voor verstuurd. Er is geen functionaliteit binnen de app om advertenties weer te geven, maar volgens de onderzoekers is de technologie zo flexibel dat die gebruikt zou kunnen worden om een DDoS-aanval te lanceren.

Omzeilen beveiligingsmaatregelen

De ontwikkelaar van de malware wist de beveiligingsmaatregelen van Google allemaal te omzeilen. Dat door de kwaadaardige code te versleutelen, waardoor een aantal scans die Google standaard toepast alvorens een app in de Play Store belandt, geen zin hadden. Daarnaast was elke app voorzien van een andere ontwikkelaarssleutel, waardoor de statistische analyse van Google ook geen zin had.