‘Er zijn twee soorten bedrijven. Zij die gehackt zijn en zij die het nog niet weten.’ Het is een populaire uirspraak in securitykringen, die bijzonder dicht bij de waarheid aansluit. Meer dan twee op de drie organisaties geeft zelf toe in het afgelopen jaar te zijn gehackt. Bovendien kan het maanden duren voor een data-inbreuk wordt ontdekt. EDR-oplossingen (Endpoint Detection & Response) maken bedreigingen inzichtelijk en zijn al lang niet meer alleen voor grote enterprises weggelegd.

Het bedreigingslandschap is de afgelopen jaren behoorlijk geëvolueerd. “Malware probeert steeds meer onder de radar te blijven”, vertelt Brian Schippers, Sales Engineer bij securityspecialist Sophos. “Elke dag zien we 500.000 nieuwe soorten malware voorbijkomen. 75 procent zien we maar één enkele keer passeren. Daar kan je dus niet met signatures tegen beschermen.”

Een signature is een unieke waarde die aan nieuw ontdekte malware wordt toegekend, zodat traditionele antivirusbescherming het ze detecteren. Malware-auteurs zijn evenwel slim genoeg geworden om hun malware net voldoende aan te passen, waardoor de signature niet meer overeenkomt. Moderne antivirusoplossingen gebruiken daarom nieuwe technieken om verdachte bestanden alsnog te detecteren.

Ook het aantal exploits voor kwetsbaarheden in applicaties zoals Office, Java en Windows is in de afgelopen drie jaar verdrievoudigd. “We gebruiken meer applicaties, ze zijn almaar uitgebreider geworden en hackers zijn voortdurend op zoek naar nieuwe manieren om op je systeem binnen te komen”, legt Schippers uit. “De kwetsbaarheden zijn er en de uitkomst ervan is groter geworden.”

“Malware probeert steeds meer onder de radar te blijven.”

Ten derde zien securityspecialisten al geruime tijd dat niet alleen grote organisaties aantrekkelijke doelwitten vormen. Integendeel, meent Schippers. “Voor een aanvaller is het veel mooier om onder de radar te blijven door allemaal kleintjes aan te vallen, in plaats van zich één keer op een enterprise-organisatie te richten en boven water te komen.”

Onzichtbare aanvallen

Uit een rondvraag bij 3.100 IT-managers blijkt dat grote bedrijven nog altijd meer worden aangevallen (73 procent) dan kleine bedrijven (63 procent). Dat hogere cijfer kan evenwel net zo goed betekenen dat grote organisaties beter op de hoogte zijn van aanvallen op hun systemen. Ze hebben doorgaans meer middelen om beveiligingsproblemen te detecteren en onderzoeken, in vergelijking met kleine en middelgrote ondernemingen.

De respondenten van datzelfde onderzoek gaven aan dat ze gemiddeld pas na dertien uur een bedreiging in hun IT-omgeving ontdekten. Op die tijd kan een aanvaller heel wat schade aanrichten, en het is bovendien een best case scenario. Het impliceert immers dat de bedrijven in kwestie over de nodige tools beschikken om af te leiden hoe lang een bedreiging reeds aanwezig is en dat is, zeker bij mkb’ers, geen evidentie. Volgens het recentste Data Breach Investigations Report van Verizon, dat 41.686 security-incidenten onderzocht, duurt het voor 56 procent van de data-inbreuken zelfs enkele maanden of langer voordat ze worden ontdekt.

Naarmate cybercriminelen steeds behendiger worden in het vermommen van hun aanvallen, neemt de noodzaak voor bedrijven toe om verdachte gebeurtenissen snel te kunnen identificeren. “We kijken daarom steeds meer naar het gedrag van een bestand om met behulp van machine learning een threat score toe te wijzen”, weet Schippers. Daarnaast neemt het belang van Endpoint Detection & Response (EDR) toe om de volledige levenscyclus van een aanval in kaart te brengen en er gepast op te reageren.

Democratisering

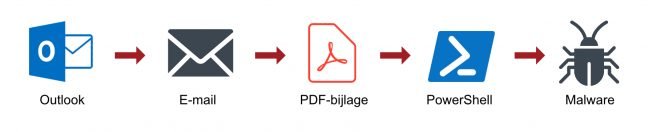

EDR maakt aanvallen inzichtelijk. Hoe is een stukje malware in het netwerk geraakt en wat heeft het daar allemaal uitgespookt? Dat begint met een overzicht van welke pc is getroffen, op welke datum en welk tijdstip, vanaf welk IP-adres en welke gebruiker was ingelogd. In het beste geval werd de malware onmiddellijk bij detectie opgeschoond, maar vervolgens kan je ook op een tijdlijn gaan kijken welk traject het reeds had afgelegd en welke schade eventueel werd aangericht. Zo kan de oorsprong van een aanval bijvoorbeeld worden herleid tot een e-mail met een niet-legitieme bijlage, die door een bepaalde gebruiker werd geopend.

Dat is waardevolle informatie waar één op de vier middelgrote bedrijven (100 tot 1.000 werknemers) volgens de studie van Sophos vandaag geen zicht op heeft. Bij grote ondernemingen (1.000 tot 5.000 werknemers) is dat 16 procent. Grotere organisaties weten doorgaans beter hoe een bedreiging is binnengekomen omdat EDR als onderdeel van de securitystrategie bij hen al langer ingeburgerd is.

“Een EDR-oplossing was in het verleden met name gericht op enterprise-organisaties. Je moest er een aantal FTE voor in dienst hebben op de IT-afdeling om de applicatie volledig te doorgronden. Daar ging best veel tijd en geld in zitten”, vertelt Schippers. Vandaag ziet hij dat EDR is gedemocratiseerd. Zo implementeerde Sophos vorig jaar EDR in zijn endpointbeveiliging, waardoor plots ook mkb-bedrijven ervan konden profiteren. De EDR-mogelijkheden zitten geïntegreerd in de console van de endpointbescherming en vragen dus geen apart beheer.

Niet zomaar een vinkje

Simpelweg toegang hebben tot EDR is evenwel niet voldoende. Meer dan de helft (54%) van de organisaties haalt niet het volledige potentieel uit zijn EDR-oplossing. “Heel vaak wordt de misvatting gemaakt dat EDR software is, een vinkje dat je aanzet”, legt Schippers uit. “Maar je moet er zelf ook iets mee doen. Het is een proces waarbij je meerdere functies en tools gebruikt om bedreigingen te detecteren en daarop te reageren.”

“EDR is niet zomaar een vinkje dat je aanzet, je moet er zelf iets mee doen.”

EDR voorziet een stroom aan data, waarop een bedrijf vervolgens kan reageren door bijvoorbeeld het securitybeleid bij te sturen. Die bewustwording sijpelt stilaan ook door naar kleinere ondernemingen, maar je moet natuurlijk wel de middelen hebben om met de informatie aan de slag te gaan. De manier waarop de data worden gepresenteerd, kan daarbij al een belangrijke rol spelen, denkt Schippers. “In onze oplossing proberen we dat grafisch te doen, door heel compleet te visualiseren wat er precies is gebeurd. We nemen de expertise die daarvoor nodig is uit handen en bieden de data aan op een manier die je makkelijk kan interpreteren.”

Daarnaast kunnen bedrijven, wanneer ze zelf niet over voldoende middelen beschikken, EDR ook als een managed service afnemen. Sophos verdeelt zijn producten uitsluitend via channelpartners en merkt dat die steeds vaker de transformatie maken naar managed service provider. Ze bieden vandaag reeds endpointbescherming als managed service aan en EDR is daar een mooie aanvulling op.

Beveiligingscamera’s

Organisaties spenderen gemiddeld vier dagen per maand, of 48 dagen per jaar, aan het onderzoeken van mogelijke beveiligingsproblemen. Slechts in 15 procent van de gevallen blijkt het daadwerkelijk om een infectie te gaan. Dat betekent dat heel wat tijd en geld verloren gaat aan het onderzoeken van non-issues.

Tegelijk lijken bedrijven vaak pas in actie te schieten om hun security onder handen te nemen wanneer het kwaad is geschied. Net omdat malware zo goed is geworden in onder de radar blijven, krijgen organisaties een vals gevoel van veiligheid. Tot een destructieve ransomware toeslaat en het bedrijf lam legt, zoals luchtvaartbedrijf Asco in Zaventem begin deze zomer aan den lijve mocht ondervinden.

Schippers vergelijkt de investering in EDR graag met het installeren van beveiligingscamera’s om je fysieke infrastructuur in de gaten te houden. “Wanneer er iets is gebeurd, zoals een inbraak of ongeval, kan je op videobeelden terugkijken wat er precies gaande was”, legt hij uit. “Eigenlijk is EDR een vergelijkbare oplossing voor je netwerk en systemen.”